A corredo del post precedente circa il GreenZone e il Red Zone, e col permesso dell’autrice (che mi ha contattata in-world per congratularsi della nascita del GreenZone) traduco qui sotto la parte più tecnica del post di Forceme Silverspar: l’indagine di Unya Tigerfish su come (non) funziona il Red Zone e su perché sia uno strumento da combattere. A giorni conto di pubblicare un terzo e ultimo post sulle reazioni alla nascita del GreenZone da parte del creatore del RedZone, zFire Xue. Ma fin d’ora segnalo la nascita di un blog gestito in collaborazione con Forceme e che servirà a segnalare (senza per questo criminalizzarle!) le land che mantengono un RedZone attivo. Il post che segue spiega anche chiaramente come mettersi comunque al sicuro dalla scansione dell’IP. Di mio c’è solo la traduzione italiana, qualche nota e qualche corsivo – e un po’ di fotografie delle preferenze in alcuni Viewers di uso comune: spero saranno utili a qualcuno per sapere che settaggi usare.

(una visita a Zhora, stamattina: un’area RedZone-Free)

REDZONE e la rivelazione degli ALT su SL

==========================

==============================

Premessa: l’Anonimato è un DIRITTO!

==============================

Parto dal presupposto che siamo tutti umani… tutti, nel nostro privato, facciamo cose che, qualora fossero rese pubbliche presso tutti coloro che ci conoscono, ci renderebbero la vita molto difficile.

Questo diritto è stato riconosciuto nella maggior parte degli stati, ed è anche parte della “Dichiarazione Universale dei Diritti dell’Uomo” il cui Articolo 12 dice:

Nessun individuo potrà essere sottoposto ad interferenze arbitrarie nella sua vita privata, nella sua famiglia, nella sua casa, nella sua corrispondenza, né a lesione del suo onore e della sua reputazione. Ogni individuo ha diritto ad essere tutelato dalla legge contro tali interferenze o lesioni.

Alcune nazioni:

US:

http://en.wikipedia.org/wiki/Privacy_laws_of_the_United_States#FederalUK:

http://www.yourrights.org.uk/yourrights/privacy/EU:

http://en.wikipedia.org/wiki/European_Convention_on_Human_Rights#Article_8_-_privacy

Applicata a SL (o a internet in generale), questa “corrispondenza privata” può estrinsecarsi anche sotto forma di alt su internet. Ci sarà chi ha da obiettare nel sentirmi legittimare gli alt, ma vi prego di continuare a leggere: possono esserci moltitudini di motivi legittimi per farsi un alt: un uomo d’affari (SL o RL) che non desidera sia reso pubblico il suo personale piacere nell’essere costretto a vestirsi da donna… una celebrità che vuole godersi un po’ di esplorazioni senza essere disturbata… un sociologo, per studiare le dinamiche di un gruppo virtuale.

Il diritto alla privacy viene sospeso, in genere, quando è in gioco il bene superiore della società nel suo complesso: lotta alla criminalità, protezione dal terrorismo.

E tuttavia gli alt possono essere usati per disturbare, per distruggere, per infastidire, per scocciare… per abusare della fiducia altrui e imbrogliare. Tutto ciò, naturalmente, non è eticamente accettabile.

Allora, gli alt sono ancora legittimati a esistere?

Sì che lo sono – finché non si possano invocare le situazioni sopra menzionate (pericolo al bene superiore della società nel suo complesso)

Per dirla in poche parole:

Gli alt e il rispetto della privacy sono pienamente legittimi finché proteggerli non venga usato per recare danno ad altri!

==================

Redzone – lo strumento

==================

Le funzionalità promesse dallo scanner RedZone si possono vedere qui:

https://www.xstreetsl.com/modules.php?name=Marketplace&file=item&ItemID=1175807

Sono elencate 29 funzionalità, alcune delle quali non corrispondono alla mia analisi effettiva. Si sostiene che sia uno strumento difensivo di protezione: per individuare utilizzatori di copybot, bannare [disturbatori] ed esercitare altre attività finalizzate alla sicurezza. Sebbene, per quanto a me risulta, le funzionalità di sicurezza e di ban non richiedano realmente uno strumento dedicato, e sebbene l’individuazione dei copybot non sia sicura, queste funzionalità, in effetti, corrispondono effettivamente al prodotto venduto.

Sono elencate 29 funzionalità, alcune delle quali non corrispondono alla mia analisi effettiva. Si sostiene che sia uno strumento difensivo di protezione: per individuare utilizzatori di copybot, bannare [disturbatori] ed esercitare altre attività finalizzate alla sicurezza. Sebbene, per quanto a me risulta, le funzionalità di sicurezza e di ban non richiedano realmente uno strumento dedicato, e sebbene l’individuazione dei copybot non sia sicura, queste funzionalità, in effetti, corrispondono effettivamente al prodotto venduto.

La riga interessante è questa:

“Ban the Alts of people on from your ban list. Not just alts of Copybots. Great for stalkers.”

[Banna gli Alt delle persone nella vostra lista ban. Non solo gli alt dei Copybot. Ottimo per gli stalker]

Al di là dell’uso involontariamente appropriato dell’espressione “ottimo PER gli stalker” invece che “ottimo CONTRO gli stalker“, questa riga sostiene che lo strumento sarebbe in grado di IDENTIFICARE GLI ALT.

Come ho spiegato nella mia premessa, ciò costituisce una violazione di un diritto umano e delle leggi di molti stati se usato in modo indiscriminato. [Aggiunta di Win: Ma vediamo se la promessa è effettivamente mantenuta]

==========================

Come funziona l’individuazione degli alt?

==========================

La questione richiede un breve esame su come funzionano i media su SL. Come forse sapete, i media (audio e video) che vedete o ascoltate in world, non vengono dai server di SL. È invece SL che dice al vostro viewer: “Vai a http:…. agganciati a quello stream di audio o video e fallo vedere qui/ora/in questo modo”

Ad esempio, ogni proprietario di land o anche di un piccolo lotto (parcel) saprà che si può avere una radio collegata a qualsiasi stazione di web radio: contenuti che sicuramente non provengono dalla Linden Labs.

Un ottimo sistema, con l’effetto collaterale che la LL non ha alcun controllo su questo stream.

Il Red Zone ha ora una parte in-world, e una parte su web. La parte web genera un stream di media (video) vuoto, ma ANNOTA gli IP di coloro che vi accedono. La parte in-world si accorge quando qualcuno entra nella zona controllata, prende nota dell’ora e del nome SL e dice al viewer di collegarsi allo stream media. A questo punto il server che genera questo stream conosce l’IP del computer dell’utente.

Mettete insieme tutte queste informazioni e avete una bella lista di nomi SL collegati agli IP.

Se poi l’utente collega un alt dalla stessa postazione, ed entra di nuovo nell’area controllata, lo scanner annota che i due avatar hanno lo stesso IP. Pertanto, stabilisce il nesso seguente: stesso IP = stessa persona = i due avatars sono alt uno dell’altro.

===================

Precisione dei risultati

===================

Come avviene con ogni strumento di scansione, i rischi sono quello dei Falsi Risultati Positivi (gente che viene schedata come alt senza esserlo) e quello dei Falsi Negativi (gli alt che non vengono scoperti).

Per capire bene, dobbiamo ricordarci che con questo sistema l’IP viene usato come “identificatore” per un essere umano RL. Ora, che cosa è un IP? Potremmo provare a spiegarlo in modo semplice come un Identificativo Chiamante/numero di telefono che non viene mai soppresso. Qualsiasi cosa facciate su internet, qualsiasi sito apriate, riceve il vostro numero…

Ma l’analogia rivela anche le principali eccezioni:

– una famiglia con più di un computer avrà probabilmente una sola connessione internet centrale, e quindi UN SOLO IP per tutti i computer connessi

– lo stesso vale per la maggior parte delle società.

– lo stesso vale per ogni altro servizio centralizzato e comune, come i cybercafè, università, ospedali…

– qualsiasi area WiFi pubblica o privata avrà un unico IP per tutti i computer che vi sono collegati

Inoltre:

In alcuni paesi (confermato per la Germania e la Gran Bretagna [Nota di Win: anche per l’Italia!]) i Provider Internet usano un bacino di IP dinamici e ne assegnano uno a caso a ciascuna connessione internet privata quando si collegano al provider. Ogni giorno scollegano il servizio per un millisecondo e assegnano alla connessione un nuovo numero casuale dal loro bacino. Questo avviene per prevenire l’utilizzo commerciale degli account destinati ai privati. Pertanto, non è possibile un collegamento reale fra un IP e un avatar di SL: lo stesso avatar ha un IP diverso ogni giorno. Lo stesso IP che in teoria potrebbe essere usato da qualsiasi PC nel network di quel provider (in genere è localizzato per regions: per esempio in Germania l’intera regione della Renania, con 15-20 milioni di abitanti, è gestita così, con gli IP riassegnati casualmente ogni giorno…)

Ancora peggio:

In alcuni paesi (confermato per gli Emirati Arabi Uniti) il provider internet DEVE far passare tutto il traffico da un proxy, per monitorare i contenuti… potete pensarla come volete circa questo controllo, ma il risultato è che TUTTI i clienti di quel provider appaiono avere il medesimo IP (quello del proxy), e pertanto sono identificati come alt uno dell’altro…

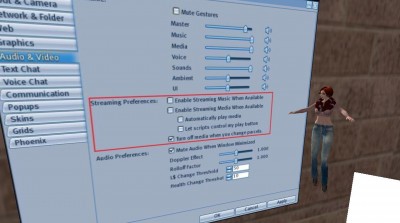

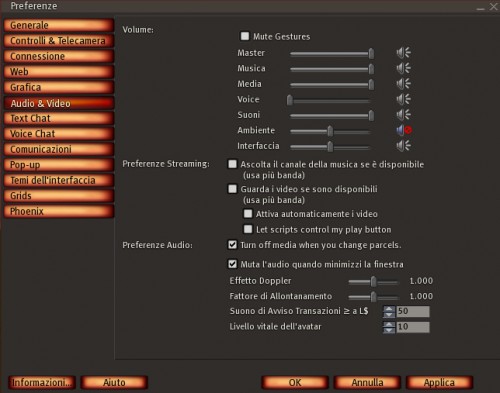

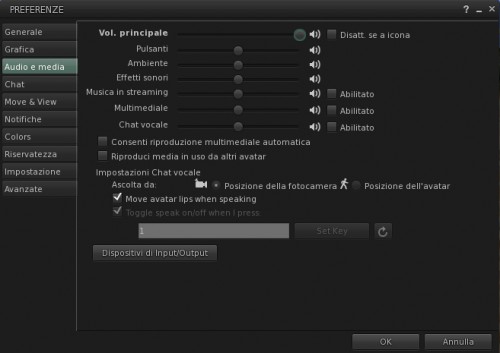

Sull’altro lato dell’equazione: il metodo usato per raccogliere gli IP tramite il controllo dello stream media fa sì che la gente che ha disattivato i media (o, ancora più semplicemente: quelli che hanno scelto di non cliccare nelle preferenze le caselle che portano espressioni come “automatically play media” [consenti riproduzione multimediale automatica] – “let scripts control my play button” [consenti agli script di controllare i miei pulsanti play], o che al contrario hanno cliccato la casella che dice “turn off media when changing parcels” [spegni i media quando cambio area] non vengono toccati dal Red Zone, in quanto il Red Zone richiede, per collegare una persona a un IP (e quindi collegare gli alt) che questa persona compaia nell’area controllata e si agganci allo stream simultaneamente.

Sull’altro lato dell’equazione: il metodo usato per raccogliere gli IP tramite il controllo dello stream media fa sì che la gente che ha disattivato i media (o, ancora più semplicemente: quelli che hanno scelto di non cliccare nelle preferenze le caselle che portano espressioni come “automatically play media” [consenti riproduzione multimediale automatica] – “let scripts control my play button” [consenti agli script di controllare i miei pulsanti play], o che al contrario hanno cliccato la casella che dice “turn off media when changing parcels” [spegni i media quando cambio area] non vengono toccati dal Red Zone, in quanto il Red Zone richiede, per collegare una persona a un IP (e quindi collegare gli alt) che questa persona compaia nell’area controllata e si agganci allo stream simultaneamente.

Risultato 1 – alto potenziale di Falsi Positivi

A causa del metodo sopracitato dell’utilizzare gli IP per identificare esseri umani, le situazioni elencate qui sotto avranno come effetto l’errata individuazione come alt di individui distinti:

– in generale coloro che usano cybercafè o simili, poiché lo stesso computer è usato da umani diversi

– 2 individui della stessa famiglia, o anche ospiti e visitatori che accedono al network

– 2 individui nello stesso hotel/dormitorio/ospedale/società/cybercafe/… i cui computer condividono un medesimo accesso internet.

– 2 individui che, anche in tempi diversi, hanno utilizzato un hotspot WiFi pubblico o privato

– 2 individui che usano IP dinamici e i cui IP sono stati scambiati

– un numero infinito di persone che vivono in paesi in cui il traffico internet debba passare da un unico proxy

(Domanda aperta: quanto a lungo conserva gli IP, Red Zone? Più a lungo li conserva, maggiore è il rischio di queste associazioni inesatte…)

Poiché queste situazioni sono tutt’altro che eccezionali, e anzi molto comuni, considero molto alta la possibilità di Falsi Positivi.

Risultato 2 – alto potenziale di Falsi Negativi

È molto facile evitare l’individuazione degli IP/associazione dell’avatar fatta dal RedZone rinunciando semplicemente ad usare l’attivazione automatica dei media. Potete sempre tenervi i pulsanti “play” e usarli quando necessario, per cui le implicazioni circa l’utilità su SL sono ZERO. Fra l’altro, questo tipo di settaggio è anche un mezzo valido e utile per evitare il lag generato dalla scarsità di banda, o sui computer più lenti. Probabilmente anche il vostro rezzing sarà più veloce se vi limiterete ad avviare musica e video dopo aver rezzato tutto, soprattutto se avete poca banda o un computer poco veloce.

Questi semplici accorgimenti basteranno a evitare di farsi leggere la combinazione IP/nome dell’avatar dal Red Zone… e dato che i settaggi restano gli stessi se al prossimo log in utilizzerete, dalla stessa macchina e dallo stesso client, un avatar diverso, eviterete anche l’individuazione dei vostri alt…

(ho personalmente fatto prove con un Red Zone per essere sicura che tutto questo fosse vero) [Nota di Win: Anche io ho provato personalmente, insieme ai creatori del GreenZone]

Considero pertanto molto alta la possibilità di Falsi Negativi.

CONCLUSIONI

=======

1. L’elevata imprecisione del Red Zone fa sì che l’individuazione degli alt sia una questione di pura casualità. Falsi positivi e falsi negativi rendono i risultati casuali e niente affatto attendibili.

2. Utilizzare le informazioni così raccolte (nei casi in cui siano esatte) per qualsiasi fine che non sia la protezione personale è altamente non etico

=> Abbiamo, infine, un prodotto che dovrebbe essere anti-griefer che è più adatto a fini di aggressione (e come tale è stato usato)

(© Unya Tigerfish – tradotto e pubblicato col suo permesso)

ho il sospetto che sia poco attendibile anche l’individuazione dei client malevoli che quello strumento promette.

Ma secondo il TOS di SL un residente non può avere più di un alt da quello che mi risulta a me o uno può avere più avatar suoi? Perchè se non si può avere più di avatar chiuque usa un alt è già in torto

Ma sveglia. Qualunque idiota che sa programmare una pagine web saprebbe fare la stessa cosa. Alla fine ottieni una serie di indirizzi ip (CHE IN ITALIA per l’80% delle connessioni SONO DINAMICI cioè cambia ogni volta che spegni e riaccendi il modem/router) con la quale ti ci puoi solamente pulire il culo… a meno che non vuoi puntare quel determinato av che sai che ha l’ip fisso. Possibilità remota…

Giorgio, non mi risulta che non sia permesso di avere più alt – al limite, sospetto che gli alt servano alla LL per tenere alto il numero degli iscritti! Croma, credo che alcuni client siano individuabili abbastanza facilmente – io, almeno, quando uso Phoenix, spesso vedo scritto sugli avatr che incontro se usano questo o quel client. Alberto: per quel che riguarda la facilità della raccolta degli IP… e allora? L’idea del RedZone è proprio loggare l’IP dell’avatar che gli viene a tiro in modo da collegarlo col nome. Che poi questa attività sia largamente insufficiente a individuare effettivamente gli alt, beh, è parte del problema. Non è tanto il RedZone, che è uno strumento inefficace, ma il fatto che del RedZone ci sia chi si fida abbastanza da usarlo per decidere i ban. L’80% dei provider ha IP dinamici? Certo, incluso il mio (mi collego con Tiscali). E chi si collega con Fastweb, tutti con un IP uguale? E chi si collega dalla sua società? E chi non si collega dall’Italia?